Quando se trata de segurança cibernética, o que você não conhece pode prejudicá-lo. Este é exatamente o caso de vulnerabilidades de dia zero e ataques de dia zero. As repercussões de não levar sua segurança a sério podem ser devastadoras para você e sua empresa.

Felizmente, a melhor arma que você tem em seu arsenal contra hackers mal-intencionados e ameaças de segurança é se informar sobre riscos de segurança, práticas recomendadas de segurança e possíveis vulnerabilidades de dia zero que podem deixar seus sites WordPress abertos a ataques.

Essa preparação é o foco deste artigo. Continue lendo e mostraremos seis maneiras de manter seu site WordPress protegido contra ataques de dia zero.

O que é um ataque de dia zero?

Uma vulnerabilidade de dia zero ocorre quando agentes mal-intencionados ou hackers descobrem uma falha de segurança em um software e a exploram para obter acesso não autorizado ao seu site WordPress. É importante observar que a falha de segurança deve ser desconhecida para o desenvolvedor para que seja uma vulnerabilidade de “dia zero”.

Um ataque de dia zero ou vulnerabilidade de dia zero recebe esse nome pelo fato de que, uma vez que a divulgação da vulnerabilidade é conhecida ou tornada pública, você tem exatamente zero dias para tornar o site seguro e proteger contra a vulnerabilidade, liberando um patch de segurança que resolve o problema. questão de segurança em questão.

Isso geralmente envolve trabalhar 24 horas por dia e pode ser uma experiência bastante desagradável. Mas, se você não liberar um patch a tempo e os hackers descobrirem a vulnerabilidade antes de você, as consequências podem ser terríveis.

Vamos dar uma olhada em algumas maneiras comuns que os hackers usam para atacar sistemas vulneráveis:

Fuzzing : Fuzzing é um tipo de ataque de força bruta que os hackers usam para acessar seu sistema. Fuzzing envolve o uso de software para inserir todos os tipos de valores aleatórios e sem sentido nas várias caixas de entrada do seu site. Quase todos os sites têm caixas de entrada para digitar coisas, incluindo a barra de pesquisa, a caixa de texto em sua página de login, etc. caixas com dados sem sentido.

Pretexting : Pretexting é quando um hacker usa um pretexto falso para obter detalhes privados que dão acesso à sua conta. Em tais situações, os hackers fingirão ser outra pessoa (geralmente um executivo de suporte técnico ou alguém do seu banco) e pedirão os detalhes da sua conta sob o pretexto de resolver algum problema.

Phishing : quando alguém o convence a fornecer detalhes confidenciais, abrir arquivos maliciosos ou clicar em um link corrompido se passando por alguém que você conhece, isso é chamado de ataque de phishing. Assim como o pretexto, o phishing é uma forma de engenharia social. Depois que um hacker obtém acesso à sua conta, ele pode usá-la para procurar vulnerabilidades de dentro do sistema.

Como um ataque de dia zero pode prejudicar seu site WordPress

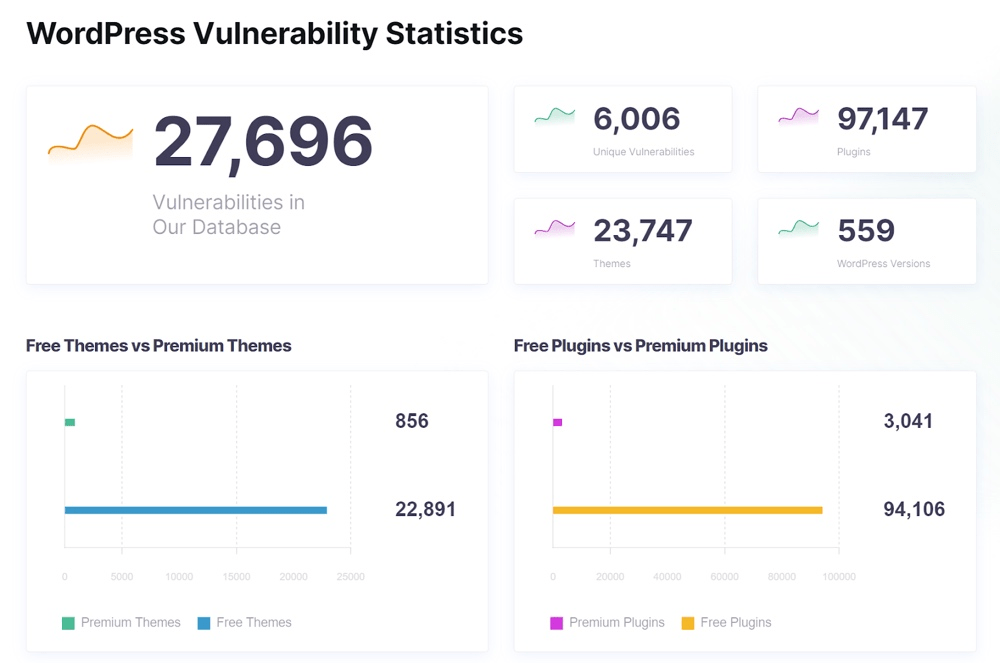

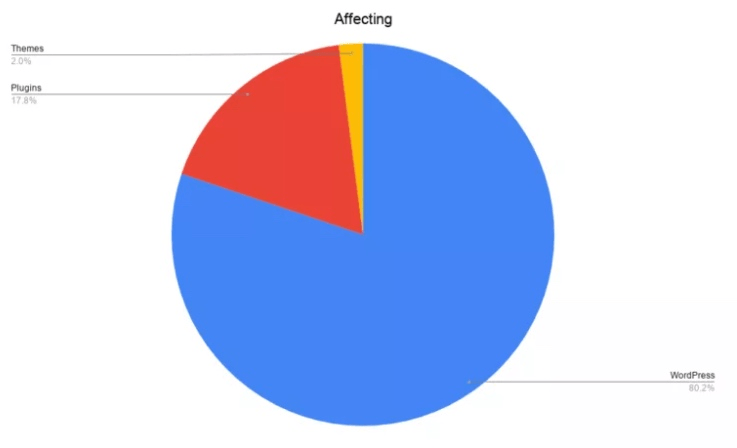

Fonte: WpScan

Quando um grupo de hackers descobre uma falha em seu software ou site WordPress, eles podem escrever um código malicioso muito específico para aproveitar as vulnerabilidades de segurança. Infelizmente, essas vulnerabilidades geralmente não são óbvias para o leigo. Em seguida, eles empacotam esse código em software malicioso ou malware. Isso é chamado de exploração de dia zero.

O objetivo final é usar a vulnerabilidade de dia zero para acessar o sistema e usá-lo de maneiras que nunca deveriam ser usadas. Isso pode incluir:

- Corrompendo arquivos do site por meio de malware

- Roubar dados importantes de clientes e administradores

- Spam seus clientes, assinantes ou leitores

- Instalando software que rouba informações importantes e vazando-as

Os proprietários de sites precisam evitar ataques de vulnerabilidade de dia zero porque as repercussões de não fazer isso podem ser devastadoras para sua organização ou negócio. Felizmente, você pode seguir as práticas recomendadas para impedir que esses ataques aconteçam na maioria das vezes.

Por dentro do mercado de exploração de dia zero

As vulnerabilidades de dia zero são raras e, como todas as commodities raras, existem mercados para elas. O código para vulnerabilidades de dia zero pode ser comprado e vendido, e esses códigos atraem o interesse de hackers, autoridades governamentais, outras marcas e agências de inteligência militar. E, embora vários hackers éticos possam procurar vulnerabilidades de dia zero em sites de software ou WordPress e alertar voluntariamente os desenvolvedores sobre vulnerabilidades de software, essas pessoas ainda estão procurando ganho monetário.

Em geral, existem três categorias em que o mercado de exploração de dia zero pode ser dividido. Estes são:

- O Mercado Negro . Isso inclui o mercado subterrâneo onde os códigos de exploração são negociados.

- O Mercado Cinzento . Quando os hackers vendem códigos de exploração de dia zero para o governo, militares ou agências de inteligência para explorá-los para fins de vigilância.

- O Mercado Branco . Isso se refere a todos os pesquisadores e hackers éticos que encontram e compartilham vulnerabilidades de dia zero com os fornecedores de software para ajudar a corrigir problemas de segurança. Este é geralmente o grupo mais ético.

Como proteger seu site WordPress contra um ataque de dia zero

Agora, se você é o proprietário de qualquer site WordPress, provavelmente está se perguntando como pode proteger seu site de ser aproveitado por agentes mal-intencionados e ameaças sérias de dia zero.

Existem várias etapas que você pode seguir como proprietário de um site (mesmo que não seja muito experiente em tecnologia) para reforçar a segurança do seu site. Vamos dar uma olhada em alguns deles:

1. Mantenha o WordPress Core e os plugins atualizados

Manter o núcleo e os plugins do WordPress atualizados é uma das maneiras mais seguras de evitar uma vulnerabilidade de dia zero. Quando pesquisadores de segurança ou hackers descobrem tal falha, os desenvolvedores correm para lançar um patch. Garantir que você tenha a versão mais recente do software geralmente significa que você pode corrigir a vulnerabilidade e permanecer protegido.

Esta é uma das razões pelas quais você pode querer ativar as atualizações automáticas (especialmente para o núcleo do WordPress). As atualizações automáticas agora baixam e instalam automaticamente a versão mais recente de seu software principal e incluem todas as atualizações de segurança, não apenas as principais versões. Também é recomendado que você defina a atualização automática para plugins e temas do WordPress.

Além disso, se você criou seu próprio plug-in do WordPress , verifique novamente se ele é seguro regularmente.

2. Desative temas ou plugins antigos

Embora o núcleo do WordPress não seja imune a ataques de dia zero, temas e plugins são normalmente os mais suscetíveis.

De acordo com estatísticas recentes , aproximadamente 17% de todas as vulnerabilidades do WordPress são de plugins vulneráveis

De qualquer forma, é relativamente fácil proteger contra ataques a temas e plugins.

Em vez de esperar por um patch, você pode simplesmente excluir os temas ou plugins até que um patch seja lançado. Desativá-los sozinho nem sempre protege você contra riscos de segurança, pois você ainda pode enfrentar riscos de segurança para arquivos confidenciais de plugins e temas desativados.

Claro, isso depende se sua empresa pode ou não operar temporariamente sem o referido plugin. Ocasionalmente, você pode ser forçado a operar temporariamente com o plug-in vulnerável (por exemplo, se estiver usando algo crucial – como um plug-in de troca de idioma ou um plug-in de acessibilidade).

3. Use um plug-in para detectar atividades suspeitas

Existem vários plugins de segurança do WordPress disponíveis para ajudá-lo a procurar e identificar atividades suspeitas. Uma excelente opção é um log de atividades do WordPress que pode rastrear alterações detalhadas em qualquer atividade e manter a segurança do seu site.

Usar uma VPN também é uma ótima maneira de criptografar todos os dados privados para evitar ser aproveitado e ter seus dados usados

Você também pode usar plug-ins ativos, como o WordFence Security, para verificar se há malware nos arquivos principais, temas e plug-ins do seu site. Ele também fica de olho nas vulnerabilidades de dia zero subjacentes, procurando por injeções de código e redirecionamentos maliciosos.

No entanto, o WordFence Security precisa ser colocado no modo de aprendizado para coletar dados por pelo menos uma semana para evitar falsos positivos. Isso garante que não sinalizará acidentalmente ações legítimas como suspeitas.

4. Obtenha um firewall

Os firewalls são paredes digitais que funcionam como barreiras entre o seu sistema e o mundo exterior. Para que um hacker tire vantagem do seu sistema, ele deve primeiro violar o firewall. Assim, os firewalls adicionam uma camada extra de proteção ao seu site WordPress.

Existem vários tipos de firewalls para escolher, como um firewall pessoal para proteger seu sistema operacional, filtragem de pacotes, firewall de aplicativo da Web com estado, firewalls de última geração (NGFW), etc.

Se uma vulnerabilidade for descoberta, você ainda poderá bloquear o ataque se tiver um firewall incluído entre seus serviços de segurança. Especificamente, você pode bloquear alguns dos ataques mais comuns (como injeções de linguagem de consulta estruturada (SQL) e ataques Cross-Site Scripting (XSS)) com a ajuda de um firewall decente.

5. Adote comportamentos de segurança cibernética

Certificar-se de seguir as práticas recomendadas e adotar uma política de apenas comportamentos de segurança cibernética é uma ótima maneira de evitar se colocar em risco desnecessariamente. O setor de segurança geralmente tem práticas recomendadas que você deve seguir. Vamos dar uma olhada em alguns deles:

- Se você quiser adicionar um gerador de código QR seguro , um texto explicativo na tela inicial ou criar um bloco dinâmico do Windows, verifique novamente para garantir que ele seja cibernético. Estes são frequentemente vulneráveis.

- Evite clicar em links desconhecidos e acessar páginas questionáveis.

- Não baixe arquivos de dados de editores desconhecidos, não importa o quão tentador seja (é improvável que esses dados ajudem você de qualquer maneira, pois você não pode verificar sua qualidade ).

- Sempre certifique-se de selecionar as configurações de segurança ideais do WordPress que seguem as recomendações de seus fornecedores de software.

- Ao adicionar elementos como um formulário “fale conosco” ao seu site, use um criador de formulários WordPress respeitável como o WPForms e considere como você projeta seus formulários com cuidado para protegê-los contra fuzzing.

Além disso, se você estiver usando uma empresa de hospedagem WordPress gerenciada que oferece um provedor de hospedagem seguro, certifique-se de ler sobre a empresa de hospedagem e seus padrões de segurança.

6. Fique atento às divulgações relacionadas ao WordPress

Por fim, é uma boa ideia manter-se sempre atualizado sobre as últimas notícias e softwares de segurança. Você sempre pode ler sobre sites recentemente invadidos e as falhas exploradas.

Além disso, junte-se a uma lista de discussão de divulgação e observe as divulgações de fornecedores de plugins/temas/software. Ou siga um canal de notícias relacionado ao WordPress como o WPTavern . Também é uma boa ideia acompanhar os bugs que alguém poderia explorar.

Lembre-se de que, para manter a maioria dos usuários seguros, um fornecedor geralmente terá que atrasar o anúncio da existência de vulnerabilidades até criar um patch. Embora isso possa ajudar a minimizar o número de ataques, também significa que você usará um software inseguro, o que o deixa vulnerável. Fique atento e relate qualquer coisa suspeita ao fornecedor imediatamente.

Prova de exploração de dia zero do seu site WordPress

Embora nem sempre seja possível eliminar completamente as chances de uma vulnerabilidade de dia zero, certamente há muito que você pode fazer em vez de esperar.

O que torna difícil lidar com ataques de vulnerabilidade de dia zero é o fato de que, como essas vulnerabilidades nem sempre foram descobertas pelos fornecedores, nem sempre há soluções imediatamente disponíveis. Mas, seguindo tudo mencionado neste guia, você deve ter conhecimento mais do que suficiente para gerenciar seu site WordPress até que um patch seja lançado com sucesso.

E mesmo na ausência de uma vulnerabilidade descoberta, as diretrizes descritas neste artigo devem munir você com as melhores práticas possíveis para manter seu site seguro.